ബിസിനസുകൾ അവരുടെ ആപ്ലിക്കേഷനുകളും ഡാറ്റയും ക്ലൗഡിലേക്ക് നീക്കുമ്പോൾ, സുരക്ഷ ഒരു പ്രധാന ആശങ്കയായി മാറിയിരിക്കുന്നു. AWS ഏറ്റവും ജനപ്രിയമായ ക്ലൗഡ് പ്ലാറ്റ്ഫോമുകളിൽ ഒന്നാണ്, അത് ഉപയോഗിക്കുമ്പോൾ നിങ്ങളുടെ ഡാറ്റ സുരക്ഷിതമാണെന്ന് ഉറപ്പാക്കേണ്ടത് പ്രധാനമാണ്.

ഈ ബ്ലോഗ് പോസ്റ്റിൽ, നിങ്ങളുടെ AWS പരിസ്ഥിതി സുരക്ഷിതമാക്കുന്നതിനുള്ള 5 മികച്ച രീതികൾ ഞങ്ങൾ ചർച്ച ചെയ്യും. ഈ നുറുങ്ങുകൾ പിന്തുടരുന്നത് നിങ്ങളുടെ ഡാറ്റ സുരക്ഷിതമായി സൂക്ഷിക്കാൻ സഹായിക്കും നിങ്ങളുടെ ബിസിനസ്സ് പരിരക്ഷിക്കുക സാധ്യതയുള്ള ഭീഷണികളിൽ നിന്ന്.

AWS-ൽ നിങ്ങളുടെ ഡാറ്റ സുരക്ഷിതമായി സൂക്ഷിക്കുന്നതിന്, നിങ്ങൾ ചില മികച്ച രീതികൾ പിന്തുടരേണ്ടതുണ്ട്.

ആദ്യം, നിങ്ങൾ എല്ലാ ഉപയോക്താക്കൾക്കും മൾട്ടി-ഫാക്ടർ പ്രാമാണീകരണം പ്രവർത്തനക്ഷമമാക്കണം.

നിങ്ങളുടെ അക്കൗണ്ടിലേക്കുള്ള അനധികൃത ആക്സസ് തടയാൻ ഇത് സഹായിക്കും.

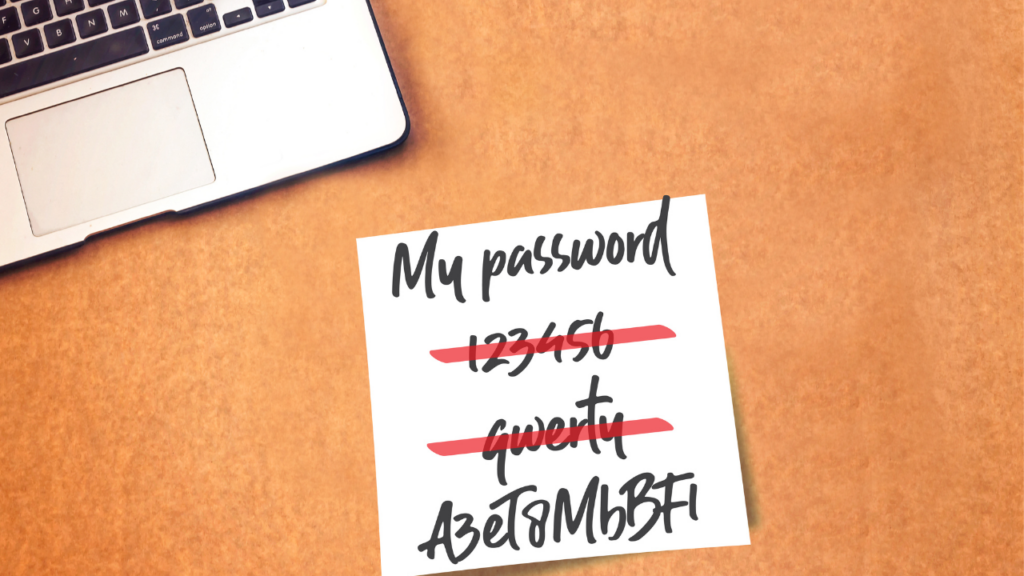

രണ്ടാമതായി, നിങ്ങൾ ശക്തമായ ഒരു പാസ്വേഡ് നയം സൃഷ്ടിക്കണം.

എല്ലാ പാസ്വേഡുകളും കുറഞ്ഞത് എട്ട് പ്രതീകങ്ങളെങ്കിലും നീളമുള്ളതായിരിക്കണം കൂടാതെ വലിയക്ഷരങ്ങളും ചെറിയക്ഷരങ്ങളും, അക്കങ്ങൾ, പ്രത്യേക പ്രതീകങ്ങൾ എന്നിവയുടെ മിശ്രിതവും ഉൾപ്പെടുത്തണം.

മൂന്നാമതായി, നിങ്ങൾ എല്ലാ സെൻസിറ്റീവ് ഡാറ്റയും വിശ്രമത്തിലും ട്രാൻസിറ്റിലും എൻക്രിപ്റ്റ് ചെയ്യണം.

നിങ്ങളുടെ ഡാറ്റ എപ്പോഴെങ്കിലും അപഹരിക്കപ്പെട്ടാൽ അത് സംരക്ഷിക്കാൻ ഇത് സഹായിക്കും.

നാലാമതായി, സാധ്യതയുള്ള ഭീഷണികൾക്കായി നിങ്ങളുടെ AWS പരിതസ്ഥിതി നിങ്ങൾ പതിവായി നിരീക്ഷിക്കണം.

ഉപയോഗിച്ച് നിങ്ങൾക്ക് ഇത് ചെയ്യാൻ കഴിയും ഉപകരണങ്ങൾ Amazon CloudWatch അല്ലെങ്കിൽ AWS കോൺഫിഗറേഷൻ പോലെ.

അവസാനമായി, സുരക്ഷാ സംഭവങ്ങളോട് പ്രതികരിക്കുന്നതിന് നിങ്ങൾക്ക് ഒരു പ്ലാൻ ഉണ്ടായിരിക്കണം.

ഈ പ്ലാനിൽ തിരിച്ചറിയൽ, നിയന്ത്രിക്കൽ, ഉന്മൂലനം, വീണ്ടെടുക്കൽ എന്നിവയ്ക്കുള്ള നടപടികൾ ഉൾപ്പെടുത്തണം. ഈ മികച്ച രീതികൾ പിന്തുടരുന്നത് AWS-ൽ നിങ്ങളുടെ ഡാറ്റ സുരക്ഷിതമായി സൂക്ഷിക്കാൻ നിങ്ങളെ സഹായിക്കും. എന്നിരുന്നാലും, സുരക്ഷ ഒരു തുടർച്ചയായ പ്രക്രിയയാണെന്ന് ഓർമ്മിക്കേണ്ടത് പ്രധാനമാണ്.

നിങ്ങളുടെ സുരക്ഷാ നില പതിവായി അവലോകനം ചെയ്യുകയും ആവശ്യാനുസരണം മാറ്റങ്ങൾ വരുത്തുകയും വേണം. അങ്ങനെ ചെയ്യുന്നതിലൂടെ, നിങ്ങളുടെ ഡാറ്റ സുരക്ഷിതവും സുരക്ഷിതവുമാണെന്ന് ഉറപ്പാക്കാൻ നിങ്ങൾക്ക് സഹായിക്കാനാകും.

ഈ ബ്ലോഗ് പോസ്റ്റ് സഹായകരമായി തോന്നിയോ? ചുവടെയുള്ള അഭിപ്രായങ്ങളിൽ ഞങ്ങളെ അറിയിക്കുക!