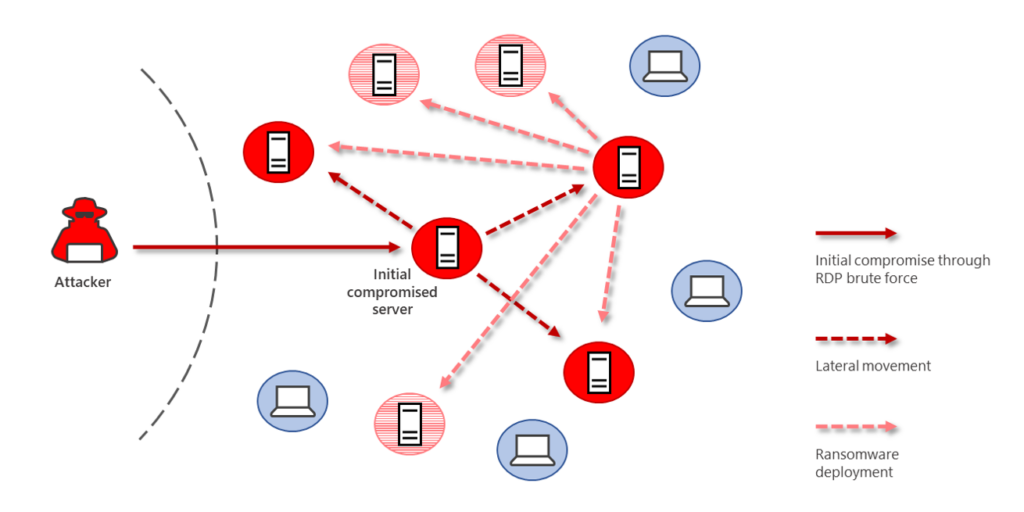

ലോകത്തിലെ സൈബർ സുരക്ഷ, കൂടുതൽ സിസ്റ്റങ്ങളിലേക്കും ഡാറ്റയിലേക്കും പ്രവേശനം നേടുന്നതിനായി ഒരു നെറ്റ്വർക്കിന് ചുറ്റും സഞ്ചരിക്കാൻ ഹാക്കർമാർ ഉപയോഗിക്കുന്ന ഒരു സാങ്കേതികതയാണ് ലാറ്ററൽ മൂവ്മെന്റ്. കേടുപാടുകൾ മുതലെടുക്കാൻ ക്ഷുദ്രവെയർ ഉപയോഗിക്കുന്നത് അല്ലെങ്കിൽ ഉപയോക്തൃ ക്രെഡൻഷ്യലുകൾ നേടുന്നതിന് സോഷ്യൽ എഞ്ചിനീയറിംഗ് ടെക്നിക്കുകൾ ഉപയോഗിക്കുന്നത് പോലുള്ള നിരവധി മാർഗങ്ങളിൽ ഇത് ചെയ്യാൻ കഴിയും.

ഈ ബ്ലോഗ് പോസ്റ്റിൽ, ലാറ്ററൽ ചലനം ഞങ്ങൾ കൂടുതൽ വിശദമായി ചർച്ച ചെയ്യുകയും നിങ്ങൾക്ക് എങ്ങനെ കഴിയും എന്നതിനെക്കുറിച്ചുള്ള നുറുങ്ങുകൾ നൽകുകയും ചെയ്യും നിങ്ങളുടെ ബിസിനസ്സ് പരിരക്ഷിക്കുക ഈ ആക്രമണങ്ങളിൽ നിന്ന്.

ലാറ്ററൽ മൂവ്മെന്റ് എന്നത് ഹാക്കർമാർ വർഷങ്ങളായി ഉപയോഗിക്കുന്ന ഒരു സാങ്കേതികതയാണ്. മുൻകാലങ്ങളിൽ, ലാറ്ററൽ മൂവ്മെന്റ് പലപ്പോഴും സ്വമേധയാ ചെയ്യാറുണ്ടായിരുന്നു, അതിനർത്ഥം ഇത് സമയമെടുക്കുന്നതും നെറ്റ്വർക്കിനെയും സിസ്റ്റങ്ങളെയും കുറിച്ച് ധാരാളം അറിവ് ആവശ്യമായിരുന്നു എന്നാണ്. എന്നിരുന്നാലും, ഓട്ടോമേഷൻ ടൂളുകളുടെ ഉയർച്ചയോടെ, ലാറ്ററൽ ചലനം വളരെ എളുപ്പത്തിലും വേഗത്തിലും ചെയ്യാൻ കഴിഞ്ഞു. ഇത് ഇന്നത്തെ ആളുകൾക്കിടയിൽ ഒരു ജനപ്രിയ സാങ്കേതികതയാക്കി മാറ്റി സൈബർ കുറ്റവാളികൾ.

ലാറ്ററൽ മൂവ്മെന്റ് ഹാക്കർമാർക്ക് ആകർഷകമാകുന്നതിന് നിരവധി കാരണങ്ങളുണ്ട്. ഒന്നാമതായി, ഒരു നെറ്റ്വർക്കിനുള്ളിൽ കൂടുതൽ സിസ്റ്റങ്ങളിലേക്കും ഡാറ്റയിലേക്കും പ്രവേശനം നേടാൻ ഇത് അവരെ അനുവദിക്കുന്നു. രണ്ടാമതായി, ലാറ്ററൽ മൂവ്മെന്റ് സുരക്ഷാ ഉപകരണങ്ങൾ വഴി കണ്ടെത്തുന്നത് ഒഴിവാക്കാൻ അവരെ സഹായിക്കും, കാരണം അവർക്ക് കണ്ടെത്താനാകാതെ സഞ്ചരിക്കാൻ കഴിയും. അവസാനമായി, ലാറ്ററൽ മൂവ്മെന്റ് ഹാക്കർമാർക്ക് മറ്റ് സിസ്റ്റങ്ങളിലേക്ക് പിവറ്റ് ചെയ്യാനുള്ള കഴിവ് നൽകുന്നു, ഇത് കൂടുതൽ ആക്രമണങ്ങൾ നടത്താൻ ഉപയോഗിക്കാം.

ലാറ്ററൽ മൂവ്മെന്റ് ആക്രമണങ്ങളിൽ നിന്ന് നിങ്ങളുടെ ബിസിനസ്സിനെ എങ്ങനെ സംരക്ഷിക്കാം?

ചില ടിപ്പുകൾ ഇതാ:

- എല്ലാ ഉപയോക്താക്കൾക്കും രണ്ട്-ഘടക പ്രാമാണീകരണം പോലുള്ള ശക്തമായ പ്രാമാണീകരണ രീതികൾ ഉപയോഗിക്കുക.

- ഏറ്റവും പുതിയ സുരക്ഷാ പാച്ചുകൾ ഉപയോഗിച്ച് എല്ലാ സിസ്റ്റങ്ങളും ഉപകരണങ്ങളും കാലികമാണെന്ന് ഉറപ്പാക്കുക.

- കുറഞ്ഞ പ്രിവിലേജ് മോഡൽ നടപ്പിലാക്കുക, അതുവഴി ഉപയോക്താക്കൾക്ക് ആവശ്യമായ ഡാറ്റയിലേക്കും സിസ്റ്റങ്ങളിലേക്കും മാത്രമേ ആക്സസ് ലഭിക്കൂ.

- സംശയാസ്പദമായ പെരുമാറ്റത്തിനായി നെറ്റ്വർക്ക് പ്രവർത്തനം നിരീക്ഷിക്കാൻ നുഴഞ്ഞുകയറ്റം കണ്ടെത്തലും പ്രതിരോധ ഉപകരണങ്ങളും ഉപയോഗിക്കുക.

- ലാറ്ററൽ മൂവ്മെന്റ് ആക്രമണങ്ങളെക്കുറിച്ചും സോഷ്യൽ എഞ്ചിനീയറിംഗ് സാങ്കേതികതകളെക്കുറിച്ചും ജീവനക്കാരെ ബോധവൽക്കരിക്കുക, അതുവഴി അവർക്ക് ഈ ഭീഷണികൾ തിരിച്ചറിയാനാകും.

ഈ നുറുങ്ങുകൾ പിന്തുടരുന്നതിലൂടെ, ലാറ്ററൽ മൂവ്മെന്റ് ആക്രമണങ്ങളിൽ നിന്ന് നിങ്ങളുടെ ബിസിനസ്സിനെ സംരക്ഷിക്കാൻ നിങ്ങൾക്ക് സഹായിക്കാനാകും. എന്നിരുന്നാലും, ഒരു സുരക്ഷാ നടപടിയും 100% ഫലപ്രദമല്ലെന്നും സിസ്റ്റങ്ങളിലേക്കും ഡാറ്റയിലേക്കും ആക്സസ് നേടുന്നതിന് ഹാക്കർമാർക്ക് ഉപയോഗിക്കാനാകുന്ന നിരവധി സാങ്കേതിക വിദ്യകളിൽ ഒന്ന് മാത്രമാണ് ലാറ്ററൽ മൂവ്മെന്റ് എന്നതും ഓർത്തിരിക്കേണ്ടത് പ്രധാനമാണ്. അതിനാൽ, പ്രതിരോധത്തിന്റെ ഒന്നിലധികം പാളികൾ ഉൾക്കൊള്ളുന്ന ഒരു സമഗ്ര സുരക്ഷാ തന്ത്രം ഉണ്ടായിരിക്കേണ്ടത് പ്രധാനമാണ്.

ഒരു ലാറ്ററൽ മൂവ്മെന്റ് ആക്രമണം നിങ്ങളെ ടാർഗെറ്റുചെയ്തതായി കരുതുന്നുവെങ്കിൽ നിങ്ങൾ എന്തുചെയ്യണം?

നിങ്ങളുടെ ബിസിനസ്സ് ഒരു ലാറ്ററൽ മൂവ്മെന്റ് ആക്രമണത്തിന് ഇരയായതായി നിങ്ങൾ കരുതുന്നുവെങ്കിൽ, നിങ്ങൾ ഉടൻ തന്നെ ഒരു സൈബർ സുരക്ഷാ പ്രൊഫഷണലിനെ ബന്ധപ്പെടണം. അവർക്ക് സാഹചര്യം വിലയിരുത്താനും മികച്ച പ്രവർത്തനരീതിയെക്കുറിച്ച് നിങ്ങളെ ഉപദേശിക്കാനും കഴിയും.